EVIDENCIAS //

1. NSO Group únicamente vende a gobiernos //

En reiteradas ocasiones, NSO Group ha afirmado que únicamente vende sus productos a gobiernos.

Shalev Hulio, presidente de NSO Group, ha declarado bajo juramento ante cortes en Estados Unidos, en diversas ocasiones, que su empresa solamente comercia sus tecnologías a gobiernos y sus agencias con fines de seguridad nacional y procuración de justicia.

Esto se debe a que las ventas de Pegasus son monitoreadas y reguladas por el gobierno de Israel a través de una ley de control de exportaciones. Para exportar su tecnología, NSO Group debe registrarse ante el Ministerio Israelí de Defensa.

De acuerdo con Hulio, los contratos de NSO Group requieren que sus clientes demuestren que son gobiernos extranjeros o agencias de seguridad nacional y/o procuración de justicia autorizadas por un gobierno extranjero. Además, la compañía aseguró a los tribunales que no comercializa ni vende sus tecnologías para el uso por parte de entidades privadas.

En una comparecencia ante el Parlamento Europeo, NSO Group mantuvo su postura: la compañía solo vende a gobiernos. “Los productos de NSO están licenciados para venta con la aprobación de la Autoridad de Control de Exportaciones de Israel y son proporcionados exclusivamente a agencias de gobierno, inteligencia y procuración de justicia”, declaró bajo juramento el Abogado General de la firma israelí.

Asimismo, NSO Group afirmó ante el Parlamento Europeo que ha establecido nuevas medidas de seguridad que impiden que sus sistemas sean cambiados de lugar u operados por personal no autorizado. La empresa también obliga a sus clientes a firmar un certificado de gobierno a gobierno donde se comprometen a no transferir la tecnología a terceros.

2. Las Fuerzas Armadas cuentan con un sistema para “labores de inteligencia” //

El 3 de agosto de 2021, el presidente Andrés Manuel López Obrador fue cuestionado en su conferencia matutina acerca del uso de Pegasus por parte del Ejército. A la pregunta expresa del estatus del malware en la SEDENA, el mandatario respondió:

Andrés Manuel López Obrador: ─ En la actualidad no hay ya contratos con estas empresas. Sí hay un servicio que tiene la Secretaría de la Defensa, como otras secretarías, Marina, para llevar a cabo labores de inteligencia…

Periodista: ─ ¿Con Pegasus?

AMLO: ─ No, ya no existe ninguna relación con esta empresa.

López Obrador también se comprometió a dar a conocer más detalles. “Vamos a informar, vamos a que en su momento la Secretaría de la Defensa nos informe”, indicó. Hasta la fecha de publicación de este texto, ni Presidencia ni la SEDENA han esclarecido este sistema de inteligencia.

3. El gobierno actual ─incluyendo al Ejército─ ha seguido comprando a proveedores de Pegasus //

A pesar de que el gobierno federal ha negado seguir usando Pegasus o tener relación con las empresas que lo comercializaron en gobiernos pasados, existe evidencia de que la administración actual sí ha suscrito contratos este sexenio con compañías vinculadas con la venta del malware Pegasus durante el gobierno de Enrique Peña Nieto.

A raíz del Proyecto Pegasus, se reveló una red de empresas intermediarias encabezada por KBH Track, que incluye a varias empresas como Proyectos y Diseños VME, BLITZ Corp, Grupo Comercial Vicra, Air Cap, BSD Applied Technologies y Comercializadora Antsua, entre otras.

Estas empresas comparten nombres clave entre representantes legales y accionistas. Uno de ellos es Marco Antonio Suárez Cedillo, quien aparece como representante legal de la empresa Diseños y Proyectos VME, que suscribió contratos y recibió pagos relacionados con Pegasus por parte del CISEN, la PGR y la SEDENA durante el sexenio pasado.

Suárez Cedillo también se ostenta como representante legal de Comercializadora Antsua, empresa que recibió un contrato por adjudicación directa del Instituto Nacional de Migración en diciembre de 2019 por “arrendamiento y soporte técnico de equipo de cómputo”. El contrato se encuentra reservado por cinco años bajo presuntas razones de seguridad nacional.

De acuerdo con información obtenida por la filtración del grupo hacktivista Guacamaya, la SEDENA ha seguido solicitando cotizaciones a empresas del entramado de Pegasus. Por ejemplo, en noviembre de 2020, la SEDENA pidió una cotización a Comercializadora Antsua; en marzo de 2021, a Proyectos y Diseños VME; y en abril de 2022 (meses después del escándalo del Proyecto Pegasus), a KBH Track, por mencionar algunos casos.

4. Comercializadora Antsua fue autorizada por NSO Group para vender Pegasus a la SEDENA //

El 20 de julio de 2021, la Fiscalía General de la República informó de una serie de diligencias y cateos realizados a la empresa KBH Track. Según se ha reportado en investigaciones periodísticas, durante estas indagatorias se recuperaron diversos documentos, entre los que se encuentran dos cartas que acreditaban a Comercializadora Antsua como entidad autorizada para ofrecer Pegasus en México.

La primera carta, firmada por el director de NSO Group, Shalev Hulio, confiere a Comercializadora Anstua “derechos y representación en México” a partir de marzo de 2018. La carta también menciona a Air Cap ─empresa que participó en la renovación de licencias de Pegasus a la PGR en 2017─ como su representante hasta febrero de 2018. Comercializadora Antsua y Air Cap son empresas con una estrecha relación en el entramado de intermediarias de Pegasus: la representante legal de Air Cap, Yaraví Yunuén Reséndiz Villalobos, también formaba parte del directorio de Comercializadora Antsua (Proceso, 14 de noviembre de 2011).

La segunda carta, fechada en enero de 2018, autoriza a Comercializadora Antsua a “representar de forma exclusiva a NSO Group” ante la Secretaría de la Defensa Nacional hasta el 31 de diciembre de 2019. En el cateo, además, se recuperaron diversos documentos con el membrete de la SEDENA.

5. La SEDENA adquirió un “servicio de monitoreo remoto” a Comercializadora Antsua en 2019 //

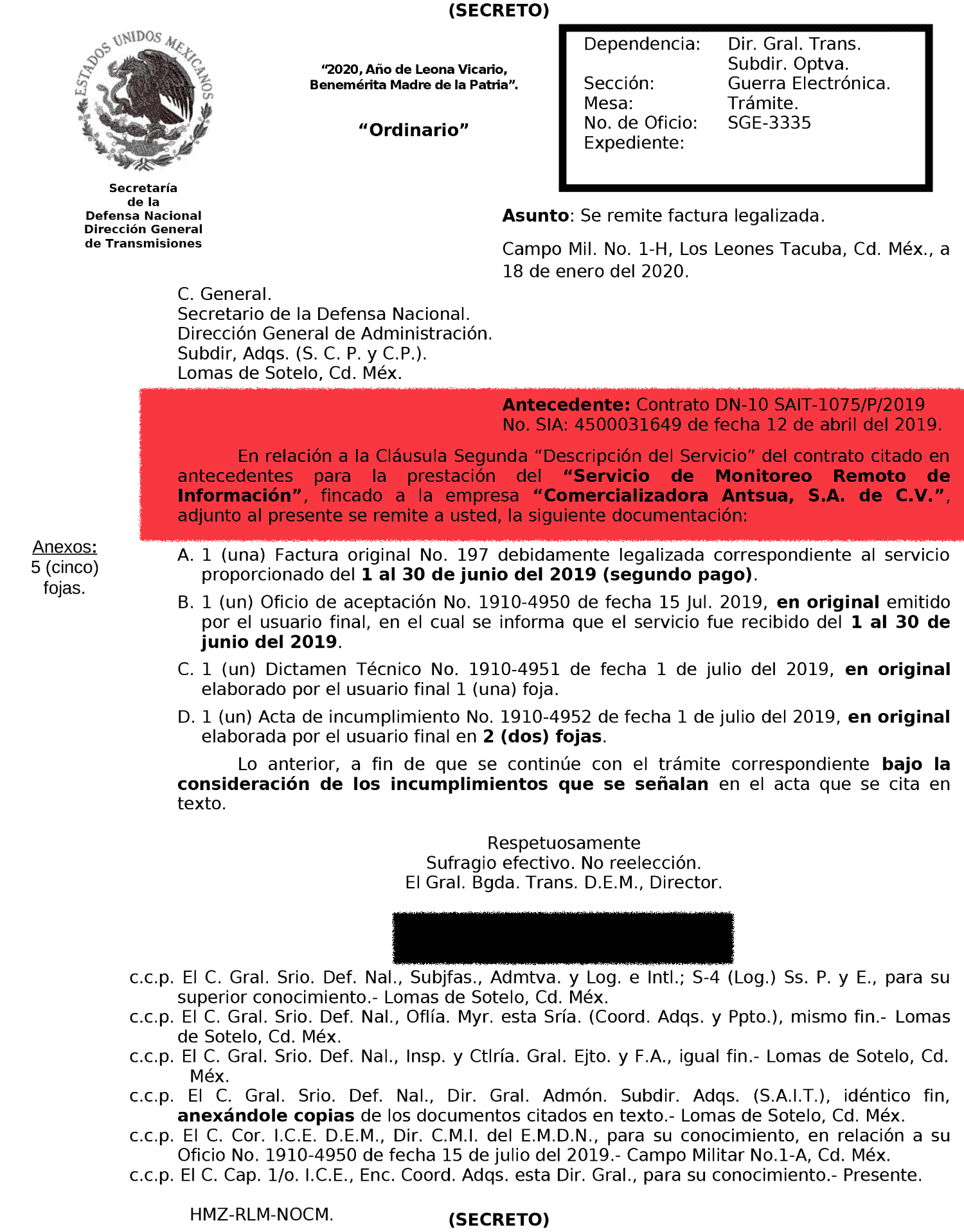

La filtración de documentos del Ejército por parte del grupo de hackers Guacamaya ha permitido conocer que la SEDENA adquirió un “Servicio de Monitoreo Remoto de Información” a Comercializadora Antsua en abril de 2019, bajo el contrato DN-10 SAIT-1075/P/2019.

En un correo enviado por la Sección de Guerra Electrónica de la Dirección General de Transmisiones de la SEDENA de asunto “Oficios Mortales”, se adjunta un oficio, fechado al 18 de enero de 2020, en donde se reconoce la existencia de ese contrato y se refiere a una factura original correspondiente a un segundo pago por el servicio proporcionado del 1 al 30 de junio de 2019.

Otro documento que hace referencia a esta contratación indica que la empresa Fianzas y Cauciones Atlas S.A. otorgó una garantía por 12 millones de pesos a Comercializadora Antsua por el contrato DN-10 SAIT-1075/P/2019, con una fecha de cumplimiento de la obligación garantizada al 31 de diciembre de 2020.

En el periodo en que este sistema de monitoreo fue adquirido a Antsua, la empresa intermediaria tenía autorización de NSO Group para ofrecer sus productos a la SEDENA.

6. NSO Group ha comercializado Pegasus bajo otros nombres //

Ante la mala reputación que ha obtenido Pegasus por los escándalos de espionaje en todo el mundo, NSO Group ha recurrido al uso de alias para intentar que su malware eludir el escrutinio público.

La empresa israelí, por ejemplo, emplea el nombre de Q Cyber Technologies para tratar de pasar desapercibida y se refiere a su producto simplemente como Q Suite.

Entre los nombres alternos de Pegasus que han sido identificados se encuentran Minotaur, en Tailandia, utilizado para espiar a activistas del movimiento prodemocracia en el país asiático.

NSO Group también trató de vender Pegasus al Buró Federal de Investigación (FBI) de los Estados Unidos en 2019, bajo el nombre de Phantom, según reveló un reportaje de The New York Times.

Las múltiples identidades de Pegasus hacen más difícil su detección a través de búsquedas de contratos o solicitudes de acceso a la información, además de que permiten a los gobiernos ocultar que cuentan con el malware.

7. El gobierno federal ha ocultado sus vínculos con Comercializadora Antsua //

A raíz de las revelaciones hechas por el Proyecto Pegasus en 2021, el gobierno federal publicó información acerca del entramado de empresas que vendió el malware durante la administración de Enrique Peña Nieto. Sin embargo, la pertenencia de Comercializadora Antsua a esta red ha sido inexplicablemente omitida.

El 21 de julio, el entonces titular de la Unidad de Investigaciones Financieras de la SHCP, Santiago Nieto, presentó una serie de compañías vinculadas con la red de intermediarias que vendieron Pegasus en el sexenio anterior. Sin embargo, en su presentación omitió a Comercializadora Antsua, a pesar de compartir prestanombres con empresas como Proyectos y Diseños VME o KBH Track, que sí fueron mencionadas.

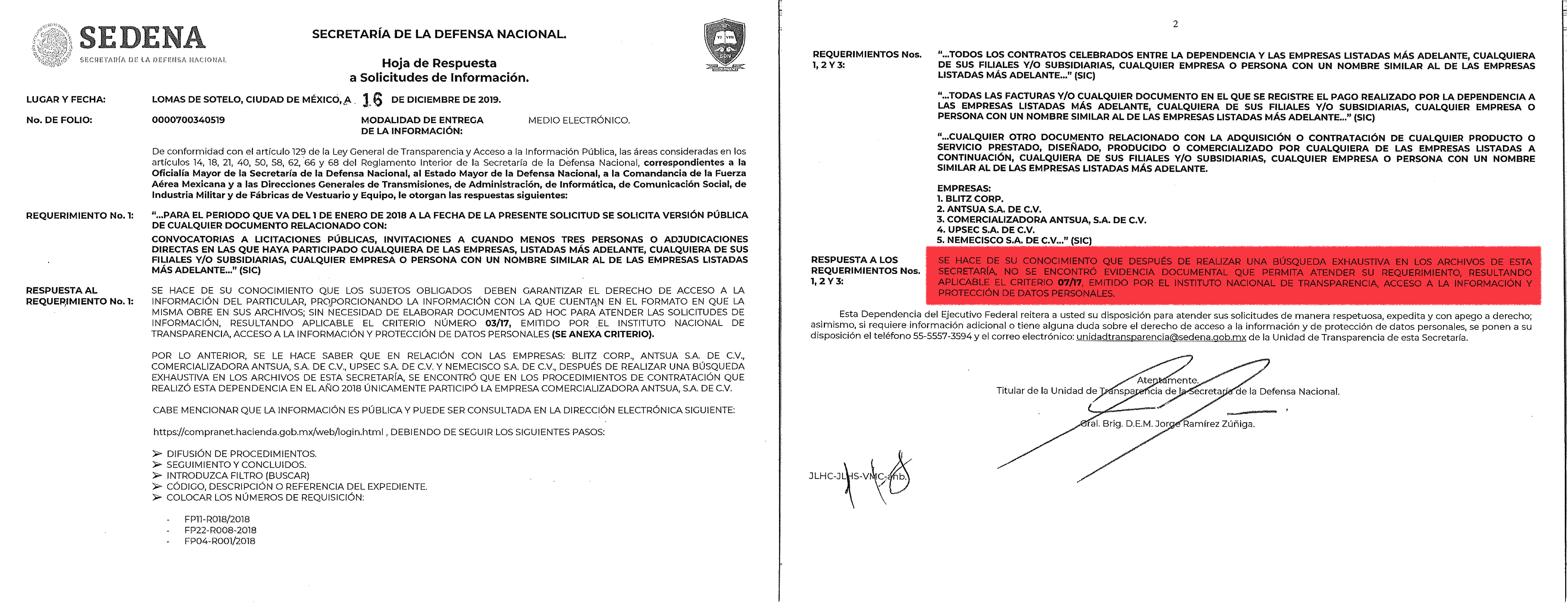

Aparte de las omisiones, el Ejército ha negado sistemáticamente tener contratos con esta empresa. Por ejemplo, ante solicitudes de acceso a la información realizadas por R3D a finales de 2019, la SEDENA respondió en diciembre de 2019 que “después de realizar una búsqueda exhaustiva en los archivos de la Secretaría, no se encontró evidencia documental”, a pesar de que como ha sido demostrado anteriormente, la SEDENA contrató con Comercializadora Antsua en abril de 2019 respecto de un “Servicio de Monitoreo Remoto de Información”.

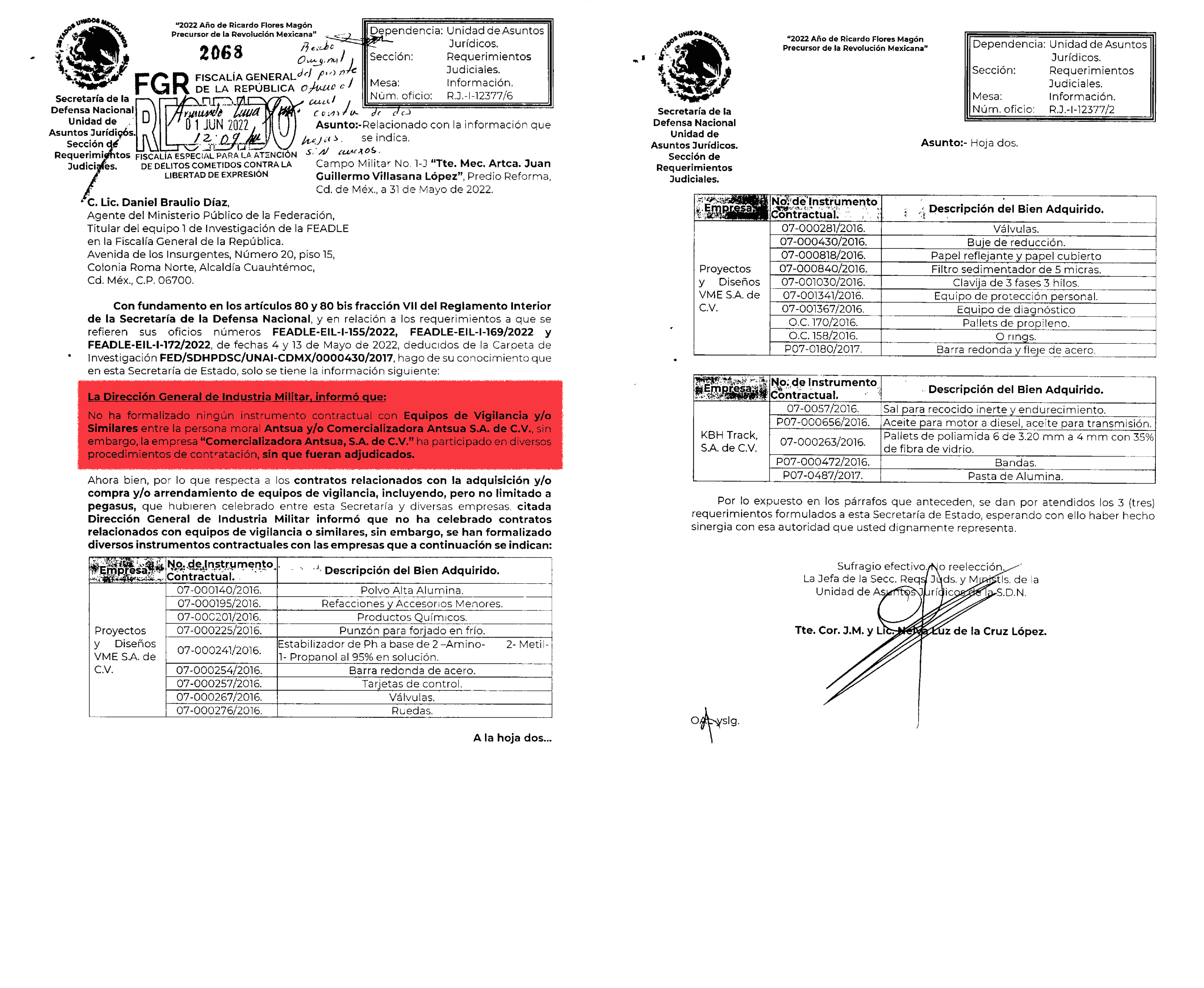

Inclusive, la SEDENA falseó declaraciones ante la Fiscalía General de la República (FGR) dentro de la carpeta de investigación relacionada al espionaje con Pegasus en el gobierno de Enrique Peña Nieto. Ante un requerimiento de la FGR dirigido a la SEDENA solicitando “información (…) relacionada con equipos de vigilancia y/o similares entre ANTSUA y la Secretaría de la Defensa Nacional”, la dependencia militar respondió el 31 de mayo de 2022 que “no ha formalizado ningún instrumento contractual (…) con Comercializadora Antsua, S.A. de C.V.”.

El Ejército ha llegado al grado de negar la entrega de la información a la Auditoría Superior de la Federación, como indica una comunicación firmada por la Dirección General de Auditoría de Tecnologías de Información y Comunicaciones, obtenida a través de los documentos filtrados por el grupo hacktivista Guacamaya.

En el correo, la ASF confirma que la SEDENA incumplió el requerimiento de proporcionar “[la] base de datos con información de los contratos y convenios modificatorios vigentes en los ejercicios fiscales 2019 y 2020 (incluyendo contratos plurianuales de ejercicios fiscales anteriores), celebrados entre la SEDENA y Comercializadora Antsua, S.A. de C.V.” El Ejército tampoco cumplió con la entrega de los contratos, anexos técnicos ni convenios modificatorios existentes, ni las facturas ni notas de crédito que hubieran aplicado durante los ejercicios fiscales 2019 y 2020.

8. La SEDENA ha espiado ilegalmente en el pasado //

A pesar de carecer de facultades legales para realizar intervenciones de comunicaciones, la Secretaría de la Defensa Nacional ha hecho estas acciones de vigilancia en el pasado.

En octubre de 2021, la Comisión para la Verdad y Acceso a la Justicia en el caso Ayotzinapa (COVAJ) hizo público que la SEDENA intervino las comunicaciones de varios actores involucrados en la desaparición de los estudiantes normalistas.

Esta vigilancia ilegal fue retomada también en el tercer informe del Grupo Interdisciplinario de Expertas y Expertos Independientes (GIEI), presentado en febrero de 2022, donde afirma que el Ejército “tenía intervenidas las comunicaciones de actores relevantes de los hechos incluso cuando estaban ocurriendo”.

Inclusive, tanto el Informe de la Presidencia de la Comisión para la Verdad y Acceso a la Justicia del Caso Ayotzinapa (COVAJ), publicado en agosto de 2022, como el cuarto informe del GIEI publicado en septiembre de 2022 afirman que la SEDENA utilizó el sistema Pegasus de manera indiscriminada para intervenir comunicaciones, incluso de familiares de los estudiantes desaparecidos.

El GIEI también ha acusado que la SEDENA sigue negando la realización de intervención de comunicaciones privadas a pesar de existir documentos en archivos militares que dan cuenta de ellas y que continúa ocultando documentos relacionados a intervenciones vinculadas con el caso Ayotzinapa.

La empresa israelí, por ejemplo, emplea el nombre de Q Cyber Technologies para tratar de pasar desapercibida y se refiere a su producto simplemente como Q Suite.

Entre los nombres alternos de Pegasus que han sido identificados se encuentran Minotaur, en Tailandia, utilizado para espiar a activistas del movimiento prodemocracia en el país asiático.

NSO Group también trató de vender Pegasus al Buró Federal de Investigación (FBI) de los Estados Unidos en 2019, bajo el nombre de Phantom, según reveló un reportaje de The New York Times.

Las múltiples identidades de Pegasus hacen más difícil su detección a través de búsquedas de contratos o solicitudes de acceso a la información, además de que permiten a los gobiernos ocultar que cuentan con el malware.

9. Existe una relación entre la labor de las personas espiadas con Pegasus y violaciones a derechos humanos cometidas por las Fuerzas Armadas //

Las tres personas que ha sido documentado que han sido espiadas con Pegasus entre 2019 y 2021 han documentado sistemáticamente violaciones a derechos humanos cometidas por las Fuerzas Armadas, tales como desapariciones forzadas, ejecuciones extrajudiciales, tortura, entre otros.

En el caso de Raymundo Ramos, su trabajo se ha enfocado en la denuncia y acompañamiento a víctimas en Tamaulipas, donde se ha registrado una escalada en la violencia cometida por parte del Ejército y la Marina. Dichos abusos han sido abordados en investigaciones periodísticas tanto por Ricardo Raphael como por el equipo de Animal Político.

En el caso de Ricardo Raphael, el periodista considera que su acercamiento con temas que involucran a las Fuerzas Armadas podrían haber despertado el interés en espiarlo, como el caso Ayotzinapa, la cobertura de violaciones a derechos humanos en Tamaulipas y el caso del General Cienfuegos. El autor tampoco descarta que la vigilancia que sufrió alrededor de la presentación de su libro El hijo de la guerra esté relacionada con el vínculo histórico entre exintegrantes de las fuerzas militares y el grupo criminal de los Zetas.

Los tres personajes, en su momento, también han sido blanco de esfuerzos de difamación y hostigamiento a raíz de su labor. Se ha tratado de desacreditar el trabajo de defensa de derechos humanos de Raymundo Ramos mediante falsos vínculos con el crimen organizado, en tanto que Animal Político y Ricardo Raphael han sido acusados sin pruebas en las conferencias matutinas del Presidente López Obrador al tocar agendas sensibles para el gobierno actual.

CONCLUSIONES //

- Al menos 3 periodistas y personas defensoras de derechos humanos, cuyas labores están relacionadas con violaciones a derechos humanos cometidas por las fuerzas armadas fueron espiadas con el malware Pegasus de la empresa NSO Group entre 2019 y 2021.

- Comercializadora Antsua S.A. de C.V. se encontraba autorizada para representar exclusivamente a NSO Group ante la Secretaría de la Defensa Nacional entre marzo de 2018 y, al menos, hasta diciembre de 2019. Además, dicha empresa se encuentra íntimamente vinculada a otras empresas que se encuentra demostrado que vendieron Pegasus a diversas agencias del gobierno federal durante el gobierno de Enrique Peña Nieto.

- La Secretaría de la Defensa Nacional contrató con Comercializadora Antsua S.A. de C.V. un “sistema de monitoreo remoto de información” en abril de 2019.

- La Secretaría de la Defensa Nacional ocultó la existencia de dicho contrato ante la Fiscalía General de la República, la Auditoría Superior de la Federación y ante R3D por vía de solicitudes de acceso a la información.

- El ejército no cuenta con facultades para intervenir comunicaciones privadas de civiles, sin embargo ha realizado y sigue realizando intervenciones de comunicaciones privadas de manera ilegal.

- En México el ejército espía y múltiples indicios apuntan con un alto grado de probabilidad que se encuentra detrás de los ataques con Pegasus a periodistas y personas defensoras de derechos humanos documentadas en este informe.